Лучшая программа для подбора пароля к вк

Содержание:

- Какие факторы влияют на наш выбор паролей?

- №1 Brutus

- №3 Wfuzz

- Шаг 1. Создайте надежный пароль

- Храните записанные пароли в надежном месте

- Используйте диспетчер паролей

- Шаг 2. Примите меры на случай взлома

- Как защититься от взлома телефона

- Действия перед продажей, передачей или обменом компьютера Mac с доплатой

- С помощью отладки по USB

- Свойства и достоинства

- Популярные утилиты для взлома пароля

- В процессе разговора

- Часть 4: Как взломать пароль Windows 7 с помощью Ophcrack

- Лучшие программы для перебора паролей

- Остальные меры безопасности

- Как взламывают пароли

- Программы для взлома паролей: Cain and Abel

- Ссылки Править

- Атака методом полного перебора (грубой силы)

- Взламывали ли пароль?

- Как установить mimikatz в Windows

- Метод «пауков»

- Программы для взлома паролей: RainbowCrack

- Как подзаработать фотографу (не профи)

- Часть 3: Как взломать пароль Windows 7 из командной строки

- Выводы

Какие факторы влияют на наш выбор паролей?

Можно назвать, как минимум, следующие три:

- легкость запоминания;

- ограничения на выбор пароля, накладываемые системой;

- количество людей, использующих данный пароль в своей деятельности.

Рассмотрим те вещи, которые нам легче всего запомнить:

1) То, что перед глазами. Перед нашим взором чаще всего предстают торговые марки мониторов, ноутбуков, компьютерных мышей и клавиатур, надписи «password».

2) То, что важно

- приятные воспоминания и связанные с ними даты: например день рождения;

- приятные воспоминания и связанные с ними даты: например день рождения;

- привязанность: имя любимого человека, кличка домашнего животного;

- мечта: отпуск в каком-то определенном месте, например, bali;

- работа: название организации или ее тип, например, school.

- увлечения: спорт, коллекционирование, музыка, например, beatles.

3) То, что помнят пальцы:

- геометрическая фигура на клавиатуре: qwerty;

- последовательность символов: 12345678.

В 2014-м году произошла большая утечка паролей Gmail, Yandex и Mail.ru. Списки паролей были проанализированы в статье Анализ утёкших паролей Gmail, Yandex и Mail.Ru и можно увидеть, что пользователи выбирают пароли именно по рассмотренной схеме.

Вот так выглядит топ-25 самых популярных паролей:

- qwerty

- qazwsxedc

- 1111

- 123

- 1234

- 12345

- 123456

- 1234567

- 12345678

- 123456789

- password

- password1

- test

- demo

- adm

- admin

- administrator

- root

- toor

- guest

- q1w2e3r4t5

- manager

- temp

- login

- пароль, совпадающий с именем учетной записи.

№1 Brutus

Представляет собой весьма популярный удаленный инструмент для процесса взлома паролей. По мнению его разработчиков, Brutus спокойно можно считать наиболее качественным и эффективным инструментом для подбора правильного пароля.

Это совершенно бесплатный продукт, который поставляется исключительно под операционную систему Windows. К слову, первый релиз данного ПО был проведен еще в 2000 году.

Программа поддерживает протоколы:

- HTTP (стандартная аутентификация);

- HTTP (форма HTML/CGI);

- POP3;

- FTP;

- SMB;

- Telnet и другие виды (например, IMAP, NNTIP).

Brutus

Функционал продукта также предоставляет возможность пользователю самостоятельно создавать необходимые виды авторизации. Производительность Brutus рассчитана на одновременное подключение до 60 запросов.

Есть параметры паузы и остановки запроса. Другими словами, существует возможность прекратить атаку либо же отложить ее продолжение. Хоть данный продукт давно и не обновлялся, его по праву можно считать весьма эффективным и действенным веб-инструментом для тестирования надежности паролей.

№3 Wfuzz

Довольно-таки популярный веб-продукт, применяющийся для процессов взлома паролей на основе методики грубой переборки возможных комбинаций. Программу Wfuzz запросто можно использовать не только в качестве взломщика паролей, но и как средство поиска скрытых каталогов и скриптов.

В его возможности также входит процесс идентификации разнообразных типов инъекций, от SQL до LDAP, внутри выбранных веб-приложений.

Базовые особенности и функционал продукта:

- Возможность создания инъекций с нескольких точек одновременно;

- Вывод данных в цветном формате HTML;

- Поиск по заголовкам, почте;

- Поддержка Multiple Proxy Support, Multi-Threading;

- Подбор комбинаций через POST и Get запросы;

- Взлом cookies.

Wfuzz

Шаг 1. Создайте надежный пароль

Это поможет вам:

- защитить личные данные;

- сохранить конфиденциальность своих писем, файлов и других материалов;

- предотвратить несанкционированный доступ к аккаунту.

Требования к паролям

Пароль должен содержать не менее 12 символов. Это может быть любая комбинация букв, цифр и других символов (стандарта ASCII). Надстрочные знаки и символы с надстрочными знаками не поддерживаются.

Вы не сможете установить пароль, который:

- слишком прост, например «password123»;

- был установлен в вашем аккаунте ранее;

- начинается или заканчивается пробелом.

Советы по созданию надежного пароля

Рекомендуем установить такой пароль, чтобы вам было легко его запомнить, но посторонние не могли его угадать.

Используйте уникальный пароль

Придумайте разные пароли для своих аккаунтов – особенно для тех, которые крайне важно защитить (например, для электронной почты и интернет-банкинга). Использовать один и тот же пароль для важных аккаунтов рискованно

Узнав пароль от одного из них, злоумышленник сможет войти в другие и получить доступ к вашей электронной почте и даже деньгам, а также узнать ваш адрес

Использовать один и тот же пароль для важных аккаунтов рискованно. Узнав пароль от одного из них, злоумышленник сможет войти в другие и получить доступ к вашей электронной почте и даже деньгам, а также узнать ваш адрес.

Совет. Если вам сложно запомнить несколько паролей, вы можете управлять ими с помощью специальных инструментов.

Придумайте длинный и запоминающийся пароль

Чем длиннее пароль, тем он надежнее. Рекомендуем придумать пароль длиной не менее 12 символов. Вот несколько вариантов длинных паролей, которые будет легко запомнить:

- строка из песни или стихотворения;

- цитата из фильма или речи выдающегося человека;

- цитата из книги;

- значимая для вас фраза;

- аббревиатура (например, из первых букв каждого слова в предложении).

Не используйте пароли, которые легко угадать:

- если человек знает вас;

- потому что в них использована общедоступная информация о вас (например, из соцсетей).

Избегайте личных данных и общеупотребительных слов

Не используйте личные данные

Не создавайте пароль на основе информации, которая может быть известна другим и которую легко найти. Примеры:

- ваш псевдоним или инициалы;

- имя вашего ребенка или домашнего животного;

- дни рождения или другие важные для вас даты;

- название вашей улицы;

- цифры из вашего адреса.

Не используйте общеупотребительные слова

Не используйте простые слова, фразы и наборы символов, которые легко подобрать. Примеры:

- Очевидные слова и фразы, например password (пароль) или moyparol.

- Естественные последовательности символов, например abcd или 1234.

- Последовательности символов на клавиатуре, например qwerty или asdfg.

Безопасное хранение паролей

Создав надежный пароль, позаботьтесь о его безопасности.

Храните записанные пароли в надежном месте

Если вам требуется записывать пароли, чтобы не забыть их, не оставляйте их в свободном доступе, например на столе или мониторе. Храните эти записи в месте, известном только вам, или под замком.

Используйте диспетчер паролей

Если вам сложно запомнить много разных комбинаций, воспользуйтесь диспетчером паролей

Ознакомьтесь с отзывами о подобных программах, обратите внимание на репутацию разработчика и выберите инструмент, который вам подходит

Вы также можете сохранять пароли в аккаунте Google.

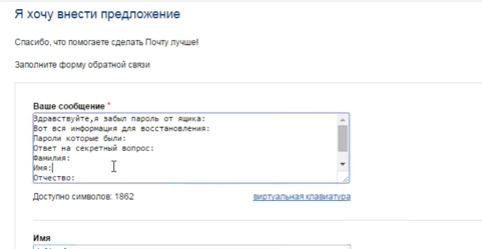

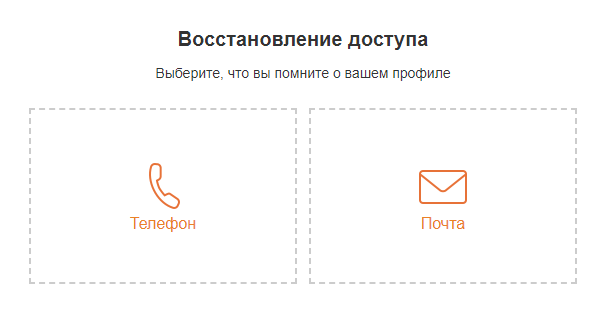

Шаг 2. Примите меры на случай взлома

Если вы укажете свой номер телефона и адрес электронной почты, мы сможем сообщать вам о подозрительной активности в аккаунте.

Добавьте резервный адрес электронной почты

- Откройте страницу Аккаунт Google.

- На панели навигации слева выберите Личная информация.

- В разделе Контактная информация нажмите Электронная почта.

- Выберите параметр Добавьте резервный адрес электронной почты.

Добавьте резервный номер телефона

- Откройте страницу Аккаунт Google.

- На панели навигации слева выберите Личная информация.

- В разделе Контактная информация нажмите Телефон.

- Нажмите Указать номер телефона.

Вот для чего это нужно:

- если кто-то использует ваш аккаунт, вы получите предупреждение;

- если ваш пароль станет известен посторонним, вы сможете восстановить доступ к аккаунту;

- если вы забудете пароль или не сможете войти в аккаунт по другой причине, то все равно получите доступ к нему.

Как защититься от взлома телефона

Варианты защиты собственного телефона от взломов:

Регулярное обновление операционной системы — как только устройство покажет. что готово к установке новое обновление, всегда нужно его скачивать и загружать.

Установка специальных приложений для смартфонов. Не стоит доверять непроверенным программам, скаченным из подозрительных источников. Нужно пользоваться только проверенными сайтами, к числу которых относятся Kaspersky, Norton, McAfee, Avast

Установить надежный и сложный пароль

Не стоит включать в комбинацию пароля имена домашних животных, даты рождения, номера телефонов.

Загрузка программ только через официальные источники App Store или Play Маркет.

Правильное использование телефона в удаленном режиме.

Осторожность при использовании незащищенных беспроводных сетей

Как повысить надежность пароля:

Запрограммировать пароль, который трудно угадать

Для этого важно использовать сложные буквенные, цифровые комбинации, символы, заглавные буквы. Чем сложнее пароль, тем его безопасность увеличивается.

Не распространять сведения о пароле

Исключения не стоит делать даже для друзей и родственников. Если пароль вводится в публичном месте, нужно проследить, чтобы никто не наблюдал за процессом.

Полный отказ от автоматической авторизации. Такой способ, безусловно, удобен, но слишком снижает безопасность телефона. Лучше, каждый раз вводить пароль заново.

Регулярно менять пароли. С определенной периодичностью, следует менять пароли, особенно, если имеется вероятность того, что старый пароль мог кому-то стать доступным.

Действия перед продажей, передачей или обменом компьютера Mac с доплатой

С помощью отладки по USB

Отладки при помощи USB обычно используются разработчиками разнообразного программного обеспечения для проверки работоспособности и прочих качеств созданной ими продукции. Однако всё больше пользователей начинают прибегать к этому методу для решения разнообразных проблем, которые случаются при эксплуатации смартфона. В их число входит и обход блокировочного экрана.

Отладка при помощи USB — довольно не простой процесс, поэтому нужно внимательно следить за каждым пунктом инструкции.

Для владельцев смартфонов, работающих на операционной системе Android ниже версии 5.1, данный процесс выглядит следующим образом:

- Первым делом необходимо скачать на персональный компьютер два файлы — первый, второй, третий.

- Далее следует распаковать данные архивов по пути: «C:/» для двух первых файлов и «C:/Sqlite3_Windows» для последнего архива.

- Затем нужно перевести мобильное устройство в режим Recovery.

- В данном состоянии смартфон подключается к персональному компьютеру по средствам USB-кабеля.

- На ПК нужно найти и запустить от имени администратора файл под названием «QtADB.exe».

- В открывшемся окне нажимаем на кнопку «Advanced» и ждём монтирование раздела «/data».

- D В левой части приложения находим вкладку «Файлы» и открываем созданную ранее папку «Sqlite3_Windows».

- Перемещаем файл «settings.db» из правой части программы «QtADB.exe». на персональный компьютер.

- Открываем командную строку операционной системы ПК и вбиваем в неё следующие значения: «cd C:\Sqlite3_Windows»; «sqlite3 settings.db»; «update secure set value=1 where name=’adb_enabled’;»; «.quit». Каждое новое значение необходимо заполнять с новой строки.

- Заключительный шаг — вернуть в память мобильного устройства обновлённый файл «settings.db».

- Перезагрузить устройство.

- Загружаем те же архивы, которые были указаны в способе выше.

- Подключаем смартфон в режим Recovery к персональному компьютеру с помощью USB-соединения.

- Запускаем от имени администратора программное обеспечение под названием «QtADB.exe».

- Во вкладке «Файлы» переходим по адресу «/data/system/users/0».

- Открываем при помощи блокнота документ «settings_global.xml».

- В строке «adb_enabled» меняем параметр «value=»0″» на «value=»1″».

- Перезагружаем устройство.

После отладки при помощи USB телефон вернётся к своим первоначальным настройкам. При этом экран блокировки доступа к смартфону исчезнет.

Свойства и достоинства

- Программа достаточно интеллектуальна, чтобы не отвлекать Вас на «ложные» соответствия, что присуще другим программам того же типа. Если программа говорит, что пароль найден, значит это действительно так.

- Высокая скорость работы.

- Словарная база возросла до 450,000 реальных английских слов.

- Возможность работы в фоновом режиме (с низким приоритетом).

- Возможность ручной проверки пароля.

- Использование методов эвристического анализа.

- Прерывание работы программы в любое время и возобновление ее работы позднее, начиная с прерванного места.

- Дружественный пользователю интерфейс.

- Настраиваемость. Вы можете задавать длину пароля (или диапазон длин), а также Вы можете указывать набор символов, используемый для построения пароля.

- Одна и та же высокая скорость работы, невзирая на количество файлов, содержащихся в архиве.

- Различные методы атак.

Популярные утилиты для взлома пароля

Единых рекомендаций, как открыть RAR-архив, если забыл пароль, нет. Пользователь может воспользоваться как платными, так и бесплатными программами для его восстановления. Бесплатные утилиты по мощности ничем не уступают своим платным аналогам, а иногда и обходят их по скорости сброса пароля.

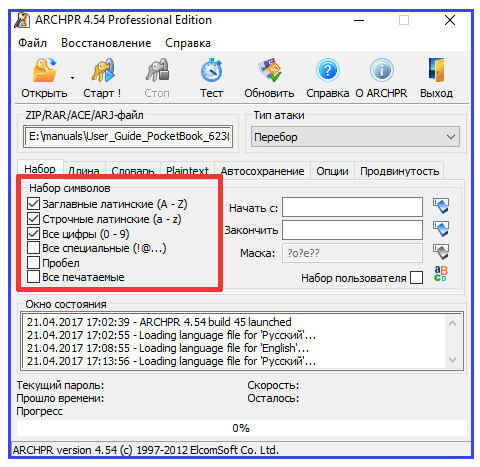

Особого внимания заслуживает утилита «Advanced Archive Password Recovery». Программа позволяет снять защиту с архива за минимальное время. Она поддерживает любые операционные системы Виндовс. Последнее обновление утилиты было проведено в 2012 году.

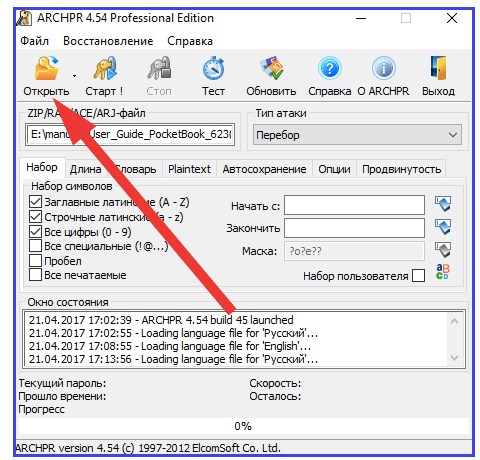

Для взлома пароля от архива необходимо выполнить несколько последовательных действий.

Сначала нужно скачать программу с официального сайта, установить и после открытия перейди в раздел«Тип Атаки», активировав опцию«Перебор».

Затем нужно задать условия атаки в разделе «Набор» (длину пароля, наличие заглавных и строчных букв, цифр и т.д.).

В конце стоит активировать опцию «Открыть», выбрать защищенный паролем файл и ждать, когда процедура будет окончена.

В процессе разговора

А вот как сделать показ экрана в Skype, если эту функцию необходимо включить в процессе разговора:

https://youtube.com/watch?v=cXjTHH3i4dg

- В окне диалога на всплывающей панели звонка есть кнопка «+». Она находится между кнопкой с изображением микрофона и значком телефонной трубки

- Нажми на «+» левой клавишей мыши — откроется контекстное меню.

- Здесь нужно выбрать строку «Демонстрация»

- Кроме того, показать свой экран через Скайп можно через меню «Звонки» в верхней части окна программы. А может тебе нужно скачать Скайп для ноутбука Виндовс 8, у нас есть полная инструкция по установки.

- Если хочешь показать рабочий стол своего устройства целиком, нажми здесь кнопку «Начать»</span

- Если считаешь нужным показатаь только часть рабочего окна, нажми на стрелочку слева снизу, выбери вариант «Показать окно» </span

- Выбери область на рабочем столе, которую ты хотел бы показать. Кстати, чтобы убедиться в том, что не показываешь ничего лишнего, можно воспользоваться функцией предварительного просмотра

- Следом нужно нажать «Начать» </span

Прочти, как поменять голос в клоун фиш и как в нем работать.

Если ты хочешь остановить показ, нужно снова зайти в меню под значком «+» или «Звонки», и выбрать из списка «Остановить показ». Теперь ты можешь продолжать общаться с человеком обычным способом, звонок прерван не будет.

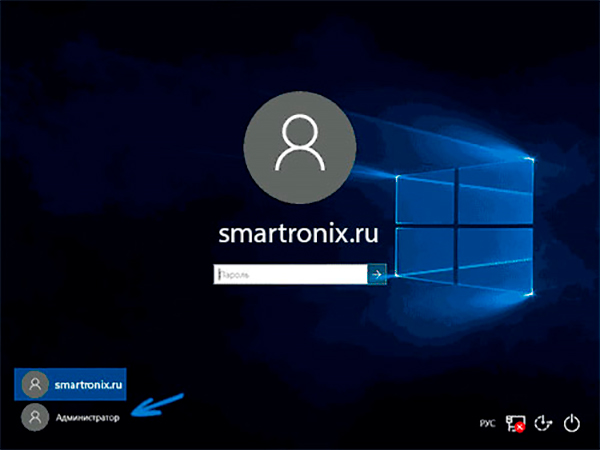

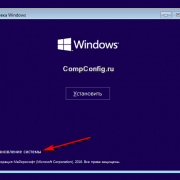

Часть 4: Как взломать пароль Windows 7 с помощью Ophcrack

Ophcrack бесплатный взломщик паролей Windows 7, который является эффективным способом доступа к заблокированному Windows 7. Он предоставляет модуль жестокой силы для простого пароля, когда пароль содержит больше символов 14, он не может работать. Другое ограничение заключается в том, что бесплатный инструмент с открытым исходным кодом не может взломать пароль любого компьютера с Windows 10.

Шаг 1:

Перейдите на веб-сайт Ophcrack, затем нажмите «Загрузить ophcrack Live CD» и выберите «ophcrack Vista LiveCD» на следующей странице, чтобы загрузить взломщик паролей для Windows 7.

Шаг 2:

Как только вы загрузите файл, вы можете найти файл образа ISO для ophcrack Vista. Запишите файл ISO на CD, DVD или USB-накопитель. Вы можете записать ISO-файл на USB-накопитель с ISO2Disc или другими приложениями.

Шаг 3:

После этого вы можете перезагрузить компьютер с USB-накопителя, CD или DVD. Затем Linux загрузится, чтобы автоматически взломать пароль Windows 7 на вашем Windows 7. Весь процесс может занять несколько минут.

Шаг 4:

Как только программа взломает пароль Windows 7, вы сможете найти пароль на экране своего компьютера. Загрузите информацию и получите доступ к учетной записи в Windows 7 позже.

Лучшие программы для перебора паролей

1. John the Ripper

John the Ripper — это один из самых популярный инструментов для перебора паролей, доступных абсолютно всем. Он распространяется с открытым исходным кодом и написан на языке программирования Си. Здесь собраны различные методы перебора паролей.

Программа способна перебирать пароли по сохраненному хэшу, и поддерживает различные алгоритмы хэширования, в том числе есть автоматическое определение алгоритма. John the Ripper относиться к набору инструментов для тестирования безопасности от Rapid7. Кроме Linux поддерживается Windows и MacOS.

2. Aircrack-ng

Aircrack-ng — это набор программ для взлома и перехвата паролей от wifi сетей. Программа — одна из лучших, которые используются хакерами. Здесь есть все необходимое для взлома WEP и WPA шифрования, начиная от перехвата хэша, и до получения готового пароля.

Особенно легко поддается взлому шифрование WEP, для преодоления защиты существуют атаки PMS и PTW, с помощью которых можно взломать этот протокол в считанные минуты при достаточном потоке трафика через сеть. Поэтому всегда используйте WPA2 чтобы быть в безопасности. Тоже поддерживаются все три платформы: Linux, Windows, MacOS.

3. RainbowCrack

Как следует из названия, RainbowCrack использует радужные таблицы для взлома хэшей паролей. С помощью уже готовых таблиц утилита очень сильно уменьшает время взлома. Кроме того, есть как графический интерфейс, так и утилиты командной строки.

После завершения этапа предварительных вычислений этот инструмент работает в сотни раз быстрее чем при обычном переборе. Вам не нужно самим создавать таблицы, разработчики уже создали их для LM, NTLM, MD5 и SHA1. Все доступно бесплатно.

Еще один важный момент — это ускорение с помощью GPU. С помощью использования видеокарты вы можете снизить время вычисление пароля еще на несколько порядков. Поддерживаются платформы Windows и Linux.

4. THC Hydra

В отличие от выше перечисленных программ, Hydra работает по-другому. Она не вычисляет хэши. Вместо этого, программа выполняет атаки перебора на различные сетевые протоколы. Здесь поддерживаются Astrisk, FTP, HTTP, MySQL, XMPP, Telnet, SHH и многие другие. Основная цель утилиты — атаки перебора на форму ввода пароля.

Этот инструмент помогает исследователям безопасности узнать насколько легко можно получить доступ к удаленной системе. Для расширения функций можно добавлять модули, поддерживается Linux, Windows, Solaris, FreeBSD и MacOS.

5. HashCat

По заявлениям разработчиков — это самый быстрый инструмент для перебора паролей. Он распространяется в качестве свободного программного обеспечения и поддерживает такие алгоритмы: md4, md5, LM, SHA, MySQL, Cisco PIX и Unix Crypt.

Есть версии инструмента для перебора на CPU, а также взлома на основе GPU — oclHashcat и cudaHashcat. Кроме стандартной атаки Bruteforce, поддерживаются атаки по словарю, гибридные атаки по самые, по таблицам, Prince и так далее. Из платформ поддерживаются Windows, Linux и MacOS.

6. Crowbar

Crowbar — это популярный инструмент для тестирования безопасности паролей. Другие программы перебора паролей используют логины и пароли пользователей, но crowbar позволяет перебирать ключи SSH.

Этот инструмент с открытым исходным кодом создан для работы с протоколами, которые редко поддерживаются другими программами. Сейчас поддерживается VNC, OpenVPN, SSP, NLA. Программа может работать на Linux, Windows и MacOS.

7. coWPAtty

Это реализация утилиты для перебора пароля от WPA/WPA2 PSK на основе словаря или радужных таблиц. Использование радужных таблиц очень сильно ускоряет работу утилиты. Стандарт PSK используется сейчас очень часто. Радует только то, что перебрать пароль очень сложно, если он был изначально выбран правильным.

- https://testmatick.com/ru/10-samyh-populyarnyh-programm-dlya-vzloma-parolej-v-2019-godu/

- https://www.hardtek.ru/kak-vzlomat-parol-100-sposoby-vzloma

- https://habr.com/ru/post/67375/

- https://windwix.ru/vzlom-parolya-windows/

- https://emulator-android.ru/vzlom-igr-android

- https://vzlom.org/

- https://losst.ru/luchshie-programmy-dlya-vzloma-parolej

Остальные меры безопасности

Помимо хорошего пароля необходимо использовать антивирус на компьютере. А также не рекомендуется ставить галочку напротив «Запомнить пароль», если игрок входит с ноутбука или ПК не из дома.

Важно знать, что обычно просто так не взламывают аккаунты. Это делают либо целенаправленно (если друг игрока знает логин или код, то он может попытаться взломать его), либо с помощью рассылки троянов

Последнее делается ради «Авось чего крупного поймаем».

От массовой рассылки может спасти антивирус с установленной и активной лицензией.

Если пользователь играет с незнакомыми командами, то для него лучшим вариантом будет скрыть свой логин в игре. Если же хакеры взломают сервис-центр Стим и украдут профили пользователей, то сами игроки ничего сделать не смогут. За безопасность игровой площадки отвечают ее разработчики.

Важно! Желательно не оставлять информацию, которую вводили с карточек для покупок. Так как при взломе игровой площадки деньги могут быть выведены со счетов игроков на карточках

Ради этого и взламывается Стим хакерами. А вернуть потом и доказать это будет очень сложно.

Как взламывают пароли

Для брутфорса существуют программы, в которые загружается список популярных слов и комбинаций (словарь). Такой список можно найти в открытом доступе. Программа подставляет комбинации по очереди, в автоматическом режиме, пока не найдет рабочую последовательность.

Сколько займет подборка комбинации

Подборка пароля из 4 символов не представляет никаких сложностей для злоумышленника. В 2012 году, на конференции по кибербезопасности в Норвегии, была продемонстрирована система, способная подбирать 348 миллиардов хэшей в секунду!

Хэшем называют преобразование информации с помощью определенного алгоритма, что позволяет кодировать, хранить, а затем восстанавливать эту информацию.

Если для хранения кодового слова используются более сложные алгоритмы хэширования, например, комбинации md5, то последовательность из 6 символов (буквы разного регистра + цифры) можно подобрать за 95 минут (скорость около 10 миллионов последовательностей в минуту). А вот для того, чтобы подобрать пароль из 10 символов, потребуется уже более двух с половиной тысяч лет.

Такие значения достигаются в идеальных условиях: без ограничения по количеству попыток, и с максимальной скоростью обмена данными. В реальной ситуации взлом займет гораздо больше времени

Как взламывают пароли

Какие пароли ненадежные

Код, состоящий из букв в одном регистре, взломать крайне легко. Особенно, если это повсеместно используемые слова, названия книг, имена героев или событий.

Усложнения таких комбинаций с помощью дополнительных слов так же будет недостаточно: «Этомойпароль» или «этомойкрутойпароль» будут подобраны за одинаковое время.

Как происходит утечка комбинаций в сеть

В первую очередь взламываются малопопулярные сайты, без серьезной защиты. Хакеры выкладывают взломанные аккаунты в свободный доступ, чтобы внести все комбинации login+password в словари, используя их в соцсетях, платежных системах или почтовых сервисах.

Программы для взлома паролей: Cain and Abel

Всем известная Cain and Abel позволяет надёжно восстановить утерянные пароли, используя несколько типов атаки. В их числе атака по словарю, брутфорс и криптоанализ зашифрованных паролей. Имеет встроенный сниффер сетевого трафика, записи VoIP переговоров, возможность восстановления сетевых паролей и анализа протоколов маршрутизации. Программа состоит из двух компонентов. Компонент Каин – видимое пользователю приложение, которое отвечает за восстановление паролей и сниффинг трафика, Авель – сервис Windows NT, играющий роль движителя подлежащих кодированию данных системы.

Поддерживаемые платформы: Windows

Ссылки Править

Атака методом полного перебора (грубой силы)

Этот метод похож на атаку по словарю, но с дополнительным бонусом — конечно, для хакера, который позволяет обнаружить слова, не содержащиеся в словаре, перебирая все возможные буквенно-цифровые комбинации от aaa1 до zzz10.

Это не быстрый способ, особенно, если ваш пароль состоит из нескольких символов, но, в конечном счете, пароль будет раскрыт. Метод полного перебора может быть упрощен с помощью использования дополнительных вычислительных мощностей компьютера, в том числе, с использованием возможностей Вашей видеокарты GPU — и, например, использования распределенных вычислительных моделей и зомби-ботнетов.

Взламывали ли пароль?

Некоторые ресурсы показывают уведомления о взломе сами. Социальная сеть ВКонтакте выдает уведомление, что скомпрометирован пароль при входе в учетную запись. Если Вы меняете кодовое слово на старое, может появиться такое уведомление, так как сайт хранит черный список паролей, с которых велась рассылка спама и т.п.

Окно-сообщение, предупреждающее пользователя о том, что его аккаунт взломан

Кроме того, есть ряд онлайн сервисов, на которых представлены учетные записи, которые попадали в руки к злоумышленникам в последнее время. Если имеются причины полагать, что пытались взломать пароль электронной почты, то введите в поле адрес почты (или логин, если речь идет не о почтовых ящиках) и Вы увидите, не взламывали ли аккаунт.

ПОСМОТРЕТЬ ВИДЕО

Если друзьям приходили сообщения рекламного содержания или приглашающие на сторонние сайты, Вы видите сообщения и уведомления впервые, хотя сайт показывает, что они просмотрены и т.п. то Вашей страницей пользовались в отсутствие. При этом она могла и не быть видна онлайн. Есть программы для скрытия присутствия пользователей в сети.

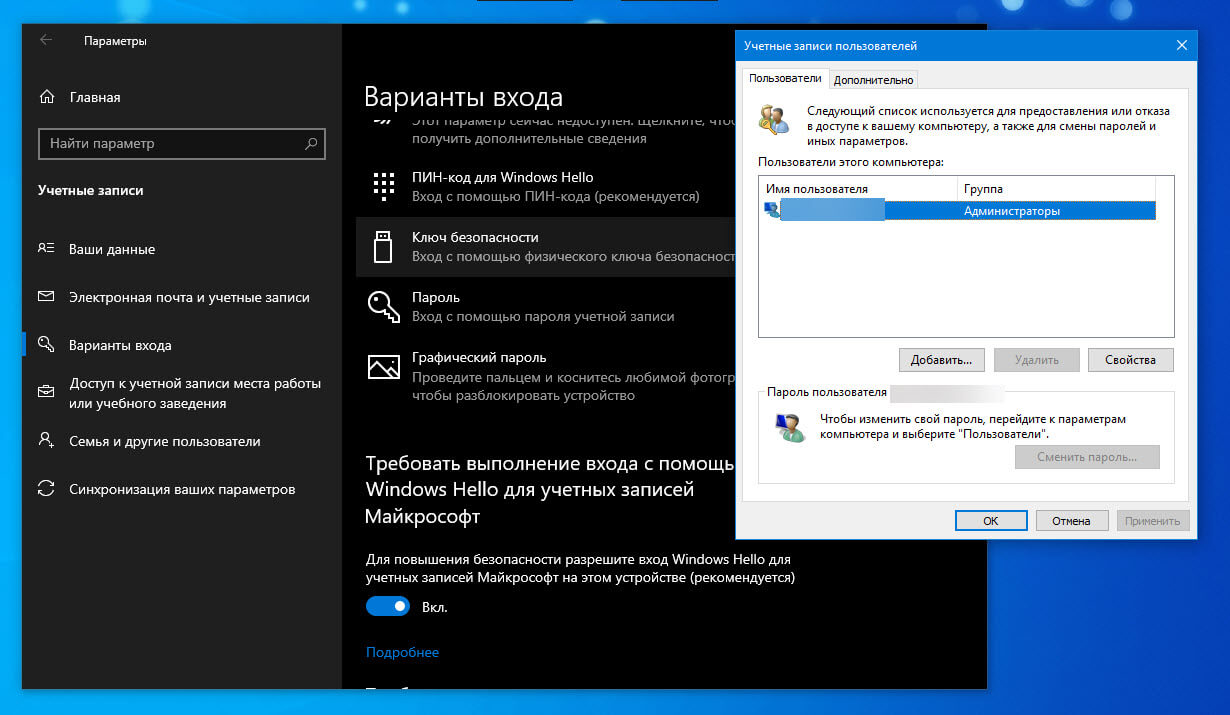

Как установить mimikatz в Windows

mimikatz — это портативная утилита командной строки. То есть установка не требуется, но нужно уметь запустить, если вы не очень знакомы с командной строкой.

1. Перейдите на страницу https://github.com/gentilkiwi/mimikatz/releases, скачайте файл mimikatz_trunk.7z или mimikatz_trunk.zip. Распакуйте скаченный архив.

2. Откройте PowerShell (Win+x → Windows PowerShell (администратор)) или командную строку (Win+r → cmd).

3. В командной строке с помощью команды cd перейдите в папку с исполнимым файлом mimikatz.exe. К примеру, архив распакован в папку C:\Users\MiAl\Downloads, тогда исполнимый файл будет в папке C:\Users\MiAl\Downloads\mimikatz_trunk\x64\:

cd C:\Users\MiAl\Downloads\mimikatz_trunk\x64\

4. Запустите исполнимый файл.

.\mimikatz.exe

Метод «пауков»

Опытные хакеры поняли, что многие корпоративные пароли состоят из слов, которые связаны с бизнесом. Изучение корпоративной литературы, материалов веб-сайтов, сайтов конкурентов и даже список клиентов могут обеспечить хакеров «боеприпасами» для построения пользовательского списка слов, который затем используется для взлома методом грубой силы.

Действительно опытные хакеры автоматизировали процесс и запускают «паутинные» приложения, аналогичные тем, которые применяются ведущими поисковыми системами, чтобы определить ключевые слова, собрать и обработать списки для взлома.

Программы для взлома паролей: RainbowCrack

Как понятно из названия, программа RainbowCrack использует радужные таблицы для взлома парольных хешей. Работа возможна из командной строки или через понятный начинающему графический интерфейс.

Методика подбора пароля, который “изымается” по этому методу, значительно превосходит по скорости работу программ по методу брутфорс. При этом хакеру нет необходимости готовить таблицы самому: разработчики любезно составили радужные таблицы для LM, NTLM, MD5 и SHA1 бесплатно.

Самая привлекательная, конечно, для хакера фишка программы в том, что здесь активно используется возможность графических процессоров в процессе дешифрования, что ещё более ускоряет процесс реинкарнации паролей.

Поддерживаемые платформы: Linux и Windows

Как подзаработать фотографу (не профи)

Часть 3: Как взломать пароль Windows 7 из командной строки

При доступе к безопасному режиму Windows 7 вы можете использовать командную строку вместо взлома пароля Windows 7. Это метод использования встроенной командной строки DOS для Изменение имени пользователя и пароль тоже. Чтобы использовать командную строку, у вас должны быть права администратора для учетной записи.

Шаг 1:

При перезагрузке компьютера нажмите клавишу F8 до появления логотипа Windows. Затем вы получите доступ к «Advanced Boot Options» для восстановления вашего компьютера.

Шаг 2:

Выберите «Безопасный режим с командной строкой», который открывает консоль MS-DOS. Затем нажмите клавишу Enter, чтобы использовать командную строку для взлома пароля Windows 7 соответственно.

Шаг 3:

Затем введите в командной строке net user, чтобы изменить пароль пользователя, затем нажмите клавишу Enter. После этого замените имя пользователя, которое хотите взломать, и дважды введите новый пароль при появлении запроса.

Шаг 4:

Теперь вы можете перезагрузить Windows 7, затем вы можете войти в систему с новым паролем. Это эффективный способ взломать и сбросить пароль Windows 7 с правами администратора.

Выводы

Пароль – это то, что должно делать любой веб-продукт и компонент максимально защищенным от несанкционированного доступа. Все вышеперечисленные инструменты, которые должны быть у любой профессиональной команды QA, оказывающей услуги по тестированию безопасности, являются красноречивым доказательством того, что нет паролей, которые невозможно было бы взломать.

Но в тоже время, учитывая возможности этих продуктов, на практике можно построить весьма хорошую защиту, которая могла бы вобрать в себя наиболее передовые методики безопасности.

Знание и многократное использование этих инструментов поможет проводить качественный аудит безопасности используемого ПО и проверку того, как и какими средствами можно добиться максимальной защищенности в современных реалиях развития возможностей IT-мира.